DoS-атака

DoS (аббр. англ. denial-of-service attack «отказ в обслуживании») — хакерская атака на вычислительную систему с целью довести её до отказа, то есть создание таких условий, при которых добросовестные пользователи системы не смогут получить доступ к предоставляемым системным ресурсам (серверам), либо этот доступ будет затруднён. Отказ «вражеской» системы может быть и шагом к овладению системой (если в нештатной ситуации ПО выдаёт какую-либо критическую информацию — например, версию, часть программного кода и т. д.). Но чаще это мера экономического давления: потеря простой службы, приносящей доход, счета от провайдера и меры по уходу от атаки ощутимо бьют по карману «цели».[1]

В настоящее время DoS и DDoS-атаки наиболее популярны, так как позволяют довести до отказа практически любую плохо написанную систему, не оставляя юридически значимых улик.

Распределённая DoS-атака[править | править код]

Если атака выполняется одновременно с большого числа компьютеров, говорят о DDoS-атаке[2] (от англ. Distributed Denial of Service, распределённая атака типа «отказ в обслуживании»). Такая атака проводится в том случае, если требуется вызвать отказ в обслуживании хорошо защищённой крупной компании или правительственной организации.

Первым делом злоумышленник сканирует крупную сеть с помощью специально подготовленных сценариев, которые выявляют потенциально слабые узлы. Выбранные узлы подвергаются нападению, и злоумышленник получает на них права администратора. На захваченные узлы устанавливаются троянские программы, которые работают в фоновом режиме.[3] Теперь эти компьютеры называются компьютерами-зомби, их пользователи даже не подозревают, что являются потенциальными участниками DDoS-атаки. Далее злоумышленник отправляет определенные команды захваченным компьютерам и те, в свою очередь осуществляют коллективную DoS-атаку на целевой компьютер.

Существуют также программы для добровольного участия в DDoS-атаках.

В некоторых случаях к фактической DDoS-атаке приводит непреднамеренное действие, например, размещение на популярном интернет-ресурсе ссылки на сайт, размещённый на не очень производительном сервере (слэшдот-эффект). Большой наплыв пользователей приводит к превышению допустимой нагрузки на сервер и, следовательно, отказу в обслуживании части из них.

Защита[править | править код]

Для защиты от сетевых атак применяется ряд фильтров, подключенных к интернет-каналу с большой пропускной способностью. Фильтры действуют таким образом, что последовательно анализируют проходящий трафик, выявляя нестандартную сетевую активность и ошибки. В число анализируемых шаблонов нестандартного трафика входят все известные на сегодняшний день методы атак, в том числе реализуемые и при помощи распределённых бот-сетей. Фильтры могут реализовываться как на уровне маршрутизаторов, управляемых свитчей, так и специализированными аппаратными средствами.

Причины использования DDoS-атак[править | править код]

Специалисты в области защиты информации выделяют несколько причин использования DDoS-атак.[4]

Личная неприязнь[править | править код]

Эта причина нередко служит поводом для атак на крупные коммерческие и правительственные организации и компании. Так в 1999 году были атакованы Web-узлы ФБР, которые впоследствии были недоступны в течение нескольких недель. Мотивом послужил недавний рейд ФБР против хакеров.[5]

Развлечение[править | править код]

В настоящее время всё больше людей интересуются DoS-атаками, и все хотят попробовать себя в этом деле. Поэтому многие начинающие злоумышленники осуществляют DoS-атаки ради развлечения. После успешно проведённого нападения они смотрят масштабы своих разрушений.[6]

Политический протест[править | править код]

Наиболее известными DDoS-атаками с целью политического протеста были акции в поддержку Памятника Воину-освободителю в Эстонии (2007)[7], Грузии (2008), Wikileaks (2011), Megaupload (2012) и EX.UA (2012), а также против вторжения России на Украину[8].

Недобросовестная конкуренция[править | править код]

DDoS-атаки могут осуществляться по заказу недобросовестного конкурента.

Вымогательство или шантаж[править | править код]

DDoS-атаки могут осуществляться с целью вымогательства или шантажа, в этом случае злоумышленник предварительно связывается с владельцем сайта.

Классификация DoS-атак[править | править код]

Хакерам гораздо легче осуществить DoS-атаку на систему, чем получить полный доступ к ней. Существуют различные причины, из-за которых может возникнуть DoS-условие, то есть такая ситуация, при которой пользователи не могут получить доступ к ресурсам, которые предоставляет сервер, либо доступ к ним существенно затруднен:[9]

Насыщение полосы пропускания[править | править код]

В настоящее время практически каждый компьютер подключён к сети Internet либо к локальной сети. Это служит отличным поводом для осуществления DoS-атаки за счет переполнения полосы пропускания. Обычно злоумышленники пользуются флудом (англ. flood — «наводнение», «переполнение») — атака, связанная с большим количеством обычно бессмысленных или сформированных в неправильном формате запросов к компьютерной системе или сетевому оборудованию, имеющая своей целью или приведшая к отказу в работе системы из-за исчерпания системных ресурсов — процессора, памяти или каналов связи. Есть несколько разновидностей флуда.[10]

HTTP-флуд и ping-флуд[править | править код]

Это самый примитивный вид DoS-атаки. Насыщение полосы пропускания можно осуществить с помощью обычных ping-запросов только в том случае, если канал атакующего намного шире канала компьютера-жертвы. Но такая атака бесполезна против сервера, так как тот, в свою очередь, обладает довольно широкой полосой пропускания. Для атаки на сервер обычно применяется HTTP-флуд. Атакующий шлёт маленький по объёму HTTP-пакет, но такой, чтобы сервер ответил на него пакетом, размер которого в сотни раз больше. Даже если канал сервера в десять раз шире канала атакующего, то все равно есть большой шанс насытить полосу пропускания жертвы. А для того, чтобы ответные HTTP-пакеты не вызвали отказ в обслуживании у злоумышленника, он каждый раз подменяет свой ip-адрес на ip-адреса узлов в сети.[11]

Smurf-атака (ICMP-флуд)[править | править код]

Атака Smurf или ICMP-флуд — один из самых опасных видов DoS-атак, так как у компьютера-жертвы после такой атаки произойдет отказ в обслуживании практически со 100 % гарантией. Злоумышленник использует широковещательную рассылку для проверки работающих узлов в системе, отправляя ping-запрос. Очевидно, атакующий в одиночку не сможет вывести из строя компьютер-жертву, поэтому требуется ещё один участник — это усиливающая сеть. В ней по широковещательному адресу злоумышленник отправляет поддельный ICMP пакет. Затем адрес атакующего меняется на адрес жертвы. Все узлы пришлют ей ответ на ping-запрос. Поэтому ICMP-пакет, отправленный злоумышленником через усиливающую сеть, содержащую 200 узлов, будет усилен в 200 раз. Для такой атаки обычно выбирается большая сеть, чтобы у компьютера-жертвы не было никаких шансов.[12]

Атака Fraggle (UDP-флуд)[править | править код]

Атака Fraggle (атака осколочной гранатой) является полным аналогом Smurf-атаки, где вместо ICMP пакетов используются пакеты UDP, поэтому её ещё называют UDP-флуд. Принцип действия этой атаки простой: на седьмой порт жертвы отправляются echo-команды по широковещательному запросу. Затем подменяется ip-адрес злоумышленника на ip-адрес жертвы, которая вскоре получает множество ответных сообщений. Их количество зависит от числа узлов в сети. Эта атака приводит к насыщению полосы пропускания и полному отказу в обслуживании жертвы. При этом, если служба echo отключена, то будут сгенерированы ICMP-сообщения, что также приведёт к насыщению полосы.[12]

Атака с помощью переполнения пакетами SYN (SYN-флуд)[править | править код]

До появления атаки Smurf была широко распространена атака с помощью переполнения пакетами SYN, также известная под названием SYN-флуд.[13] Для описания её действия можно остановиться на рассмотрении двух систем А и В, которые хотят установить между собой TCP соединение, после которого они смогут обмениваться между собой данными. На установку соединения выделяется некоторое количество ресурсов, этим и пользуются DoS-атаки. Отправив несколько ложных запросов, можно израсходовать все ресурсы системы, отведённые на установление соединения.[14] Рассмотрим подробнее, как это происходит. Хакер с системы А отправляет пакет SYN системе В, но предварительно поменяв свой IP-адрес на несуществующий. Затем, ничего не подозревая, компьютер В отправляет ответ SYN/ACK на несуществующий IP-адрес и переходит в состояние SYN-RECEIVED. Так как сообщение SYN/ACK не дойдет до системы А, то компьютер В никогда не получит пакет с флагом ACK.[15][16] Данное потенциальное соединение будет помещено в очередь. Из очереди оно выйдет только по истечении 75 секунд.[17] Этим пользуются злоумышленники и отправляют сразу несколько пакетов SYN на компьютер жертвы с интервалом в 10 секунд, чтобы полностью исчерпать ресурсы системы. Определить источник нападения очень непросто, так как злоумышленник постоянно меняет исходный IP-адрес.[18]

Недостаток ресурсов[править | править код]

Злоумышленники прибегают к данному виду DoS-атаки для захвата системных ресурсов, таких как оперативная и физическая память, процессорное время и другие. Обычно такие атаки проводятся с учётом того, что хакер уже обладает некоторым количеством ресурсов системы. Целью атаки является захват дополнительных ресурсов. Для этого не обязательно насыщать полосу пропускания, а достаточно просто перегрузить процессор жертвы, то есть занять всё допустимое процессорное время.[19]

Отправка «тяжёлых» запросов[править | править код]

Атакующий посылает серверу пакеты, которые не насыщают полосу пропускания (канал обычно довольно широкий), но тратят всё его процессорное время. Процессор сервера, когда будет их обрабатывать, может не справиться со сложными вычислениями. Из-за этого произойдёт сбой, и пользователи не смогут получить доступ к необходимым ресурсам.

Переполнение сервера лог-файлами[править | править код]

Лог-файлы сервера — это файлы, в которых записываются действия пользователей сети или программы. Неквалифицированный администратор может неправильно настроить систему на своём сервере, не установив определённый лимит. Хакер воспользуется этой ошибкой и будет отправлять большие по объёму пакеты, которые вскоре займут всё свободное место на жёстком диске сервера. Но эта атака сработает только в случае с неопытным администратором, квалифицированные хранят лог-файлы на отдельном системном диске.[11]

Плохая система квотирования[править | править код]

На некоторых серверах есть так называемая CGI-программа, которая связывает внешнюю программу с Web-сервером. Если хакер получит доступ к CGI, то он сможет написать скрипт (англ. scripting language), который задействует немало ресурсов сервера, таких как оперативная память и процессорное время. К примеру, скрипт CGI может содержать в себе циклическое создание больших массивов или вычисления сложных математических формул. При этом центральный процессор может обращаться к такому скрипту несколько тысяч раз. Отсюда вывод: если система квотирования настроена неправильно, то такой скрипт за малое время отнимет все системные ресурсы у сервера. Конечно, выход из этой ситуации очевиден — поставить определённый лимит на доступ к памяти, но и в этом случае процесс скрипта, достигнув этого лимита, будет находиться в ожидании до тех пор, пока не выгрузит из памяти все старые данные. Поэтому пользователи будут испытывать недостаток в системных ресурсах.[20]

Недостаточная проверка данных пользователя[править | править код]

Недостаточная проверка данных пользователя также приводит к бесконечному либо длительному циклу или повышенному длительному потреблению процессорных ресурсов (вплоть до исчерпания процессорных ресурсов) либо выделению большого объёма оперативной памяти (вплоть до исчерпания доступной памяти).[14]

Атака второго рода[править | править код]

Это атака, которая стремится вызвать ложное срабатывание системы защиты и таким образом привести к недоступности ресурса.

Ошибки программирования[править | править код]

Профессиональные реализаторы DoS-атак не используют такой примитивный способ атаки, как насыщение полосы пропускания. Полностью разобравшись в структуре системы жертвы, они пишут программы (эксплойты), которые помогают атаковать сложные системы коммерческих предприятий или организаций. Чаще всего это ошибки в программном коде, приводящие к обращению к неиспользуемому фрагменту адресного пространства, выполнению недопустимой инструкции или другой необрабатываемой исключительной ситуации, когда происходит аварийное завершение программы-сервера — серверной программы. Классическим примером является обращение по нулевому (англ. null) адресу.[21]

Недостатки в программном коде[править | править код]

Обработка исключительных ситуаций всегда была головной болью для создателей операционных систем. Злоумышленники ищут ошибки в программном коде какой-либо программы либо операционной системы, заставляют её обрабатывать такие исключительные ситуации, которые она обрабатывать не умеет. За счёт этого возникают ошибки. Простым примером может служить частая передача пакетов, в которой не учитываются спецификации и стандарты RFC-документов.[22] Злоумышленники наблюдают за тем, справляется ли сетевой стек с обработкой исключительных ситуаций. Если нет, то передача таких пакетов приведёт к панике ядра (kernel panic) или даже к краху всей системы в целом.[23]

К этому классу относится ошибка Ping of death, распространённая в 1990-е годы. Длина пакета IPv4 по стандарту RFC 791 IPv4 не может превышать 65 535 байт; компьютеру-жертве посылается ICMP-пакет большей длины, предварительно разбитый на части; у жертвы от такого пакета переполняется буфер. Другая ошибка тех времён — WinNuke (Windows 95 неправильно обрабатывала редкий бит TCP-пакета URG).

Переполнение буфера[править | править код]

Переполнение буфера возникает в том случае, если программа из-за ошибки программиста записывает данные за пределами буфера. Допустим, программист написал приложение для обмена данными по сети, которое работает по какому-либо протоколу. В этом протоколе строго указано, что определённое поле пакета максимум может содержать 65536 байт данных. Но после тестирования приложения оказалось, что в её клиентской части в это поле нет необходимости помещать данные, размер которых больше 255 байт. Поэтому и серверная часть примет не более 255 байт. Далее злоумышленник изменяет код приложения так, что теперь клиентская часть отправляет все допустимые по протоколу 65536 байт, но сервер к их приёму не готов. Из-за этого возникает переполнение буфера, и пользователи не могут получить доступ к приложению.[11]

Маршрутизация и атаки DNS[править | править код]

Все атаки на DNS-серверы можно разбить на два типа:[24]

DoS-атаки на уязвимости в программном обеспечении на DNS-серверах[править | править код]

Их ещё называют атаками на кэш. В процессе этой атаки злоумышленник подменяет IP-адрес DNS-сервера домена жертвы. После чего атакуемый при запросе HTML-страницы, попадает либо в «чёрную дыру» (если IP-адрес был заменён на несуществующий), либо прямиком на сервер злоумышленника. Второй случай более плачевен, так как злоумышленник легко может получить доступ к личным данным ничего не подозревающей жертвы. Рассмотрим на примере, как это происходит. Допустим, что клиент хочет попасть на Web-узел компании microsoft.com. Но использовав уязвимость в DNS-сервере компании, злоумышленник подменил IP-адрес узла microsoft.com на свой. Теперь жертва автоматически перенаправляется на узел к атакующему.

DDoS атаки на DNS-серверы[править | править код]

Далее речь пойдёт о DDoS-атаках, так как участие DNS-серверов всегда подразумевает наличие большого количества компьютеров. Атаки на DNS-серверы — самые банальные атаки, приводящие к отказу в обслуживании DNS-сервера как путём насыщения полосы пропускания, так и путём захвата системных ресурсов. Но такая атака требует огромного количества компьютеров-зомби. После её успешного проведения пользователи не могут попасть на нужную им страницу в Интернете, потому что DNS-сервер не может преобразовать доменное имя в IP-адрес сайта. Но в настоящее время атаки на DNS-серверы с использованием большого числа компьютеров-зомби (такую систему называют «ботнет») менее актуальны, так как интернет-провайдеры легко замечают большое количество исходящего трафика и блокируют его. Злоумышленники теперь обходятся небольшими ботнетами, либо не используют их вовсе. Основная идея состоит в том, что хакеры используют DNS-серверы[26], работающие на основе технологии DNSSEC.[27] Мощность атаки возрастает вследствие увеличения отражений DNS-запросов. В идеале DNS-серверы определённого провайдера должны обрабатывать только те запросы, которые пришли к ним от пользователей этого провайдера, но это далеко от реальности. По всему миру очень много некорректно настроенных серверов, которые могут принять запрос от любого пользователя в Интернете. Работники компании CloudFlare утверждают, что в настоящее время в Интернете более 68 тысяч неправильно настроенных DNS-серверов, из них более 800 — в России.[28] Именно такие DNS-серверы используются для DDoS-атак. Основная идея состоит в том, что практически все DNS-запросы пересылаются по протоколу UDP, в котором сравнительно просто подменить обратный адрес на адрес жертвы. Поэтому через неправильно сконфигурированные DNS-серверы злоумышленник шлёт такой запрос, чтобы ответ на него был как можно больше по объёму (например, это может быть список всех записей в таблице DNS), в котором обратный IP-адрес подменяется на IP-адрес жертвы. Как правило, серверы провайдеров имеют довольно большую пропускную способность, поэтому сформировать атаку в несколько десятков Гбит/c не составляет особого труда.[29]

Красный — около 30 тысяч штук; бледно-бордовый — около 5 тысяч штук; серый — от 10 до 2000 штук; белый — практически нет неправильно настроенных DNS-серверов

Список автономных систем с самым большим числом неправильно сконфигурированных DNS-серверов на 10.11.2013.[28]

| Число DNS-серверов | Имя автономной системы | Место нахождения |

|---|---|---|

| 2108 | BELPAK-AS Republican Unitary Telecommunication Enterprise Be | Белоруссия |

| 1668 | HINET Data Communication Business Group | |

| 1596 | OCN NTT Communications Corporation | |

| 1455 | TELEFONICA CHILE S.A. | Чили |

| 1402 | KIXS-AS-KR Korea Telecom | Корея |

| 965 | Telefonica de Argentina | Аргентина |

| 894 | ERX-TANET-ASN1 Tiawan Academic Network (TANet) Information C | Тайвань |

| 827 | KDDI KDDI CORPORATION | |

| 770 | Compa Dominicana de Telefonos, C. por A. — CODETEL | |

| 723 | CHINANET-BACKBONE No.31,Jin-rong Street | Китай |

| 647 | LGDACOM LG DACOM Corporation | |

| 606 | UUNET — MCI Communications Services, Inc. d/b/a Verizon Busi | |

| 604 | TELKOMNET-AS2-AP PT Telekomunikasi Indonesia | Индонезия |

| 601 | COLOMBIA TELECOMUNICACIONES S.A. ESP | Колумбия |

Выявление DoS/DDoS-атак[править | править код]

Существует мнение, что специальные средства для выявления DoS-атак не требуются, поскольку факт DoS-атаки невозможно не заметить. Во многих случаях это действительно так. Однако достаточно часто наблюдались удачные DoS-атаки, которые были замечены жертвами лишь спустя 2-3 суток. Бывало, что негативные последствия атаки (флуд-атаки) выливались в излишние расходы на оплату избыточного Internet-трафика, что выяснялось лишь при получении счёта от Internet-провайдера. Кроме того, многие методы обнаружения атак неэффективны вблизи объекта атаки, но эффективны на сетевых магистральных каналах. В таком случае целесообразно ставить системы обнаружения именно там, а не ждать, пока пользователь, подвергшийся атаке, сам её заметит и обратится за помощью. К тому же для эффективного противодействия DoS-атакам необходимо знать тип, характер и другие характеристики DoS-атак, а оперативно получить эти сведения как раз и позволяют службы обеспечения безопасности. Они помогают произвести некоторые настройки системы. Но определить, была ли данная атака произведена злоумышленником, либо отказ в обслуживании был следствием нештатного события, они не могут. В соответствии с правилами политики обеспечения безопасности, при обнаружении DoS или DDoS-атаки потребуется её регистрация для дальнейшего аудита. После того, как атака была зафиксирована, могут потребоваться службы обеспечения безопасности для некоторых корректировок в системе и для её возвращения к прежнему уровню работы. Также для обнаружения DDoS-атаки могут использоваться службы, не связанные с безопасностью, например, перенаправление трафика по другим каналам связи, включение резервных серверов для копирования информации. Таким образом, средства для обнаружения и предотвращения DDoS-атак могут сильно различаться в зависимости от вида защищаемой системы.[30]

Методы обнаружения DoS-атак можно разделить на несколько больших групп:

- сигнатурные — основанные на качественном анализе трафика.

- статистические — основанные на количественном анализе трафика.

- гибридные (комбинированные) — сочетающие в себе достоинства обоих вышеназванных методов.

Получившие известность DDoS-атаки[править | править код]

Так, в 2012 году было проведено несколько крупномасштабных DDoS-атак на DNS-серверы. Первая из них планировалась на 31 марта, но так и не состоялась. Целью злоумышленников из группы Anonymous[32] было довести до отказа всю глобальную сеть Интернет. Они хотели это сделать с помощью DDoS-атаки на 13 корневых DNS-серверов[33]. Злоумышленники выпустили специальную утилиту Ramp, которая предназначалась для объединения более мелких DNS-серверов и интернет-провайдеров. С помощью них и планировалось вывести из строя глобальную сеть.

Точно такая же атака была проведена в ноябре 2002 года. Её до сих пор считают самой глобальной DDoS-атакой на DNS-серверы, так как в результате злоумышленники смогли вывести из строя 7 корневых серверов. Следующая атака прошла в августе на компанию AT&T, являющуюся крупнейшей американской телекоммуникационной компанией. В результате после атаки, которая продлилась 8 часов, вышли из строя DNS-серверы компании. Пользователи некоторое время не могли зайти не только на сайт компании AT&T, но и на коммерческие сайты в её сети.

Ещё одна атака прошла 10 ноября 2012 года на компанию Go Daddy, которая является крупнейшим в мире хостинг-провайдером. Последствия атаки были разрушительны: пострадал не только сам домен www.godaddy.com, но и более 33 миллионов доменов в сети Интернет, которые были зарегистрированы компанией.[34]

Намного раньше, 22 августа 2003 года злоумышленники при помощи вируса Mydoom вывели из строя сайт компании SCO, занимающейся разработкой системного программного обеспечения. Целых 3 дня пользователи не могли попасть на сайт компании.[35]

15 сентября 2012 года, крупная DDoS-атака мощностью в 65 Гбит/с обрушилась на компанию CloudFlare, которая является сетью доставки контента, предназначенная для виртуального хостинга. Серверы данной компании расположены по всему миру.[29] Это помогает пользователю загружать страницу в Интернете с ближайшего (с географической точки зрения) сервера CloudFlare намного быстрее. Ранее данная компания выдерживала DDoS-атаки мощностью в несколько десятков Гбит/с, но с атакой в 65 Гбит/с справиться не смогла. Этот пик пришёлся на субботу 15 сентября в 13:00. Сотрудники, работавшие на тот момент в компании CloudFlare, были бывшими хакерами, которым стало интересно разобраться, каким же именно методом была проведена данная DDoS-атака, и как злоумышленники смогли провести её с такой мощностью. Оказалось, что для такой атаки потребовалось бы 65 тысяч ботов, создающих трафик в 1 Мбит/c каждый. Но это невозможно, так как интернет-провайдеры с лёгкостью обнаружат и заблокируют такой большой объём трафика. При этом аренда большого ботнета очень дорого обходится. Поэтому выяснилось, что для такой атаки использовался метод приумножения DNS-запросов через открытые DNS-серверы.

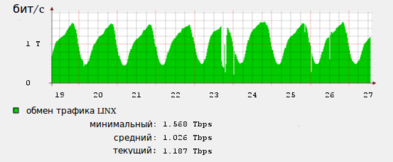

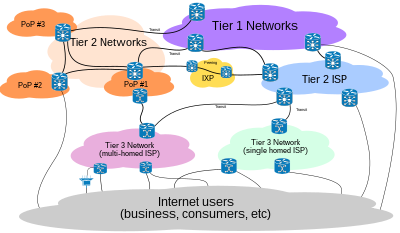

Приблизительно через полгода, 18 марта, началась, по версии газеты The New York Times, самая большая DDoS-атака в истории, жертвой которой стала компания Spamhaus, занимающаяся занесением в чёрный список источников спама.[36] Причиной атаки послужил тот факт, что Spamhaus занесла в чёрный список за рассылку спама голландского хост-провайдера CyberBunker. Второй своё недовольство выразил с помощью DDoS-атаки с пиковой мощностью в 300 Гбит/с через открытые DNS-серверы. 19 марта мощность достигла 90 Гбит/c, меняя своё значение от 30 Гбит/с.[37] После этого было затишье, но оно продлилось недолго и атака возобновилась с новой силой и 22 марта её мощность достигла 120 Гбит/c. Для отражения атаки компания CloudFlare распределила трафик между своими дата-центрами, после чего Cyberbunker поняла, что не сможет «положить» CloudFlare и начала новую волну атаки на её вышестоящие пиры. Некоторая часть пакетов отфильтровалась на уровне Tier2, остальной трафик попал на уровень Tier1, где мощность и достигла своего максимума в 300 Гбит/c. В этот момент миллионы пользователей сети Интернет почувствовали на себе всю мощь данной атаки, у них тормозили некоторые сайты. В итоге провайдеры выдержали эту атаку, но в Европе было зарегистрировано некоторое увеличение пинга при доступе к различным сайтам. Например, в лондонском центре обмена трафика LINX 23 марта из-за атаки скорость обмена данными упала более чем в два раза. Средняя скорость в 1.2 Тбит/c упала до 0.40 Тбит/c.[38]

Защита от DDoS-атак[править | править код]

Только атаки дилетантов нацелены на машины. Атаки профессионалов нацелены на людей.

Полностью защититься от DDoS-атак на сегодняшний день невозможно, так как совершенно надёжных систем не существует. Здесь также большую роль играет человеческий фактор, потому что любая ошибка системного администратора, неправильно настроившего маршрутизатор, может привести к весьма плачевным последствиям. Однако, несмотря на всё это, на настоящий момент существует масса как аппаратно-программных средств защиты, так и организационных методов противостояния.

Меры противодействия DDoS-атакам можно разделить на пассивные и активные, а также на превентивные и реакционные. Ниже приведён краткий перечень основных методов.

- Предотвращение. Профилактика причин, побуждающих тех или иных лиц организовывать и предпринять DDoS-атаки. (Очень часто кибератаки вообще являются следствиями личных обид, политических, религиозных и иных разногласий, неадекватного ситуации поведения жертвы и т. п.). Нужно вовремя устранить причины DDoS-атак, после этого сделать выводы, чтобы избежать таких атак в будущем.

- Ответные меры. Применяя технические и правовые меры, нужно как можно активнее воздействовать на источник и организатора DDoS-атаки. В настоящее время даже существуют специальные фирмы, которые помогают найти не только человека, который провел атаку, но даже и самого организатора.

- Программное обеспечение. На рынке современного программного и аппаратного обеспечения существует и такое, которое способно защитить малый и средний бизнес от слабых DDoS-атак. Эти средства обычно представляют собой небольшой сервер.

- Фильтрация и блэкхолинг. Блокирование трафика, исходящего от атакующих машин. Эффективность этих методов снижается по мере приближения к объекту атаки и повышается по мере приближения к атакующей машине. В этом случае фильтрация может быть двух видов: использование межсетевых экранов и списков ACL. Использование межсетевых экранов блокирует конкретный поток трафика, но не позволяет отделить «хороший» трафик от «плохого». ACL списки фильтруют второстепенные протоколы и не затрагивают протоколы TCP. Это не замедляет скорость работы сервера, но бесполезно в том случае, если злоумышленник использует первостепенные запросы.[40]

- Обратный DDOS — перенаправление трафика, используемого для атаки, на атакующего. При достаточной мощности атакуемого сервера позволяет не только успешно отразить атаку, но и вывести из строя сервер атакующего.

- Устранение уязвимостей. Не работает против флуд-атак, для которых «уязвимостью» является конечность тех или иных системных ресурсов. Данная мера нацелена на устранение ошибок в системах и службах.

- Наращивание ресурсов. Абсолютной защиты, естественно, не дает, но является хорошим фоном для применения других видов защиты от DDoS-атак.

- Рассредоточение. Построение распределённых и дублирование систем, которые не прекратят обслуживать пользователей, даже если некоторые их элементы станут недоступны из-за DoS-атаки.

- Уклонение. Увод непосредственной цели атаки (доменного имени или IP-адреса) подальше от других ресурсов, которые часто также подвергаются воздействию вместе с непосредственной целью атаки.

- Активные ответные меры. Воздействие на источники, организатора или центр управления атакой, как техногенными, так и организационно-правовыми средствами.

- Использование оборудования для отражения DDoS-атак. Например, DefensePro® (Radware), SecureSphere® (Imperva), Периметр (МФИ Софт), Arbor Peakflow®, Riorey, Impletec iCore и от других производителей. Устройства развёртываются перед серверами и маршрутизаторами, фильтруя входящий трафик.

- Приобретение сервиса по защите от DDoS-атак. Актуально в случае превышения флудом пропускной способности сетевого канала.

Также компания Google готова предоставлять свои ресурсы для отображения контента вашего сайта в том случае, если сайт находится под DDoS-атакой. На данный момент сервис Project Shield находится на стадии тестирования, но туда могут быть приняты сайты некоторых тематик[41]. Цель проекта — защитить свободу слова.

Статистика[править | править код]

Эксперты «Лаборатории Касперского» провели исследование и выяснили, что в 2015 году DDoS-атаке подверглась каждая шестая российская компания. По данным специалистов, в течение года было совершено около 120 тысяч атак, которые были направлены на 68 тысяч ресурсов по всему миру. В России киберпреступники чаще всего выбирали своей мишенью крупный бизнес — 20 % случаев, средний и малый бизнес — 17 %. DDoS-атаки были нацелены на создание проблем в работе главной страницы сайта компаний (55 % атак), выведение из строя коммуникационных сервисов и почты (34 %), функции, позволяющие пользователю войти в систему (23 %). Также эксперты выяснили, что 18 % DDoS-атак зафиксировано на файловые серверы и 12 % — на сервисы по совершению финансовых операций. Россия занимает пятое место в мире по количеству DDoS-атак на её сайты. Большее количество киберпреступлений совершается в Китае, США, Корее и Канаде. Однако атаки чаще всего совершаются китайскими и российскими хакерами[42].

См. также[править | править код]

- Ботнет

- Емейл-бомба

- Компьютерный вирус

- Руткит

- Спам

- Флуд

- Ping-флуд

- Анонимус

- Proof-of-work

- Удалённые сетевые атаки

- Компьютер-зомби

- Ping of death

- Эксплойт

- DNS

- Fraggle attack

- Дело Михайлова

- Этичный хакер

Примечания[править | править код]

- ↑ Internet Denial of Service, 2004.

- ↑ Denial of Service Attacks, 2004.

- ↑ Компьютерные вирусы изнутри и снаружи, 2006.

- ↑ Иллюстрированный самоучитель по защите в Интернет, 2004, p. 2.

- ↑ Практическая криптография, 2005.

- ↑ The philosophy of Anonymous, 2013.

- ↑ Lenta.ru: Медиа: Хакеры атакуют эстонские правительственные сайты. Дата обращения: 28 февраля 2014. Архивировано 3 мая 2007 года.

- ↑ Система волонтерської кібероборони України створили програму для допомоги в боротьбі у інформаційній війні… Дата обращения: 11 марта 2022. Архивировано 1 марта 2022 года.

- ↑ Иллюстрированный самоучитель по защите в Интернет, 2004, p. 3.

- ↑ Иллюстрированный самоучитель по защите в Интернет, 2004, p. 4.

- ↑ 1 2 3 Хакер, 2003.

- ↑ 1 2 Иллюстрированный самоучитель по защите в Интернет, 2004, p. 8.

- ↑ RFC 4987, 2007.

- ↑ 1 2 Security Problems in the TCP/IP protocol Suite, 1989.

- ↑ «Project Neptune», 07.1996.

- ↑ A Weakness in the 4.2BSD Unix TCP/IP Software, 1985.

- ↑ IP-spooling Demystified, 1996.

- ↑ Иллюстрированный самоучитель по защите в Интернет, 2004, p. 9.

- ↑ Иллюстрированный самоучитель по защите в Интернет, 2004, p. 5.

- ↑ Хакер, 2005.

- ↑ Иллюстрированный самоучитель по защите в Интернет, 2004, p. 6.

- ↑ RFC documents, 2004.

- ↑ Анализ типовых нарушений безопасности в сетях, 2001.

- ↑ Иллюстрированный самоучитель по защите в Интернет, 2004, p. 7.

- ↑ CloudFlare, 30.10.2012.

- ↑ DNS, 1987.

- ↑ DNSSEC, 2010.

- ↑ 1 2 Хакер, 31.10.2012.

- ↑ 1 2 Хакер, 18.09.2012.

- ↑ Информационная безопасность открытых систем, 2012, p. 39.

- ↑ Хакер, 28.04.2013.

- ↑ IRC-сервер Anonymous, 2011.

- ↑ Root name server, 2013.

- ↑ Падение DNS-серверов GoDaddy, 11.09.2012.

- ↑ MyDoom – самая дорогая вредоносная программа десятилетия, 26.01.2011.

- ↑ How the Cyberattack on Spamhaus Unfolded, 2013.

- ↑ The DDoS That Almost Broke the Internet, 2013.

- ↑ DDoS-атака 300 Гбит/с, 27.03.2013.

- ↑ Semantic Attacks: The Third Wave of Network Attacks. Дата обращения: 6 декабря 2013. Архивировано 30 октября 2013 года.

- ↑ DDoS Mitigation via Regional Cleaning Centers, 2011.

- ↑ Защита от DDoS-атак с помощью Project Shield. Дата обращения: 28 июня 2015. Архивировано 1 июля 2015 года.

- ↑ ТАСС: Экономика и бизнес — «Лаборатория Касперского»: каждая шестая компания РФ в 2015 г. подвергалась DDoS-атаке. Дата обращения: 27 января 2016. Архивировано 28 января 2016 года.

Литература[править | править код]

- Крис Касперски, Андрей Комаров, Степан Ильин, Леонид Стройков, Сергей Яремчук, Денис Колесниченко. Хакер. — 2003.

- Mockapetris. P. Domain Names — Concepts and Facilities. — Network Working Group. — 1987.

- Крис Касперски, Денис Колесниченко. Хакер. — 2005.

- коллектив авторов. Иллюстрированный самоучитель по защите в Интернет. — 2004. — С. 2, 3, 4, 5, 6, 7, 8, 9, 12.

- Евгений Зобнин. Журнал "Хакер", Устоять любой ценой. Методы борьбы с DoS/DDoS-атаками. — 2009.

- Б. Шнайер. Секреты и ложь. Безопасность данных в цифровом мире. — СПб.: Питер, 2000. — С. 432. — ISBN 5-318-00193-9.

- Крис Касперски. Компьютерные вирусы изнутри и снаружи. — СПб.: Питер, 2006. — С. 526. — ISBN 5-469-00982-3.

- The DDoS That Almost Broke the Internet. — 2013.

- CloudFlare blog, Deep Inside a DNS Amplification DDoS Attack. — 30.10.2012.

- Журнал "Хакер", DDoS с умножением через DNS-резолверы: технические подробности. — 31.10.2012.

- Global Upgrade Makes Internet More Secure. — 2010.

- Peng Liu. Denial of Service Attacks. — University Park. — 2004.

- Журнал "Хакер", Визуализация DDoS-атаки. — 28.04.2013.

- David Dittrich, Jelena Mirkovic, Peter Reiher, Sven Dietrich. Internet Denial of Service: Attack and Defense Mechanisms. — 1. — Москва: Pearson Education, 2004. — С. 400. — ISBN 0132704544, 9780132704540.

- Журнал "Хакер", Неправильно сконфигурированные DNS-серверы. — 2013.

- Н. Фергюсон, Б. Шнайер. Практическая криптография. — Москва: Вильямс, 2005. — С. 416. — ISBN 5-8459-0733-0.

- J. Reynolds, R. Braden. Request for Comments (RFC). — 2004.

- Журнал "Хакер", DDoS-атака 300 Гбит/с замедлила весь интернет. — 27.03.2013.

- Журнал "Хакер", Хакеры взломаны: захвачен главный IRC-сервер Anonymous. — 2011.

- Мельников Д. А. Информационная безопасность открытых систем. — Москва: ФЛИНТА, 2012. — С. 448. — ISBN 978-5-9765-1613-7.

- Журнал "Хакер", Новая волна DDoS-атак в Рунете. — 12.08.2013.

- Root Server Technical Operations Association. — 2013.

- S. Northcutt, M. Cooper, M. Fearnow, K. Frederik. Анализ типовых нарушений безопасности в сетях = Intrusion Signatures and Analysis. — New Riders Publishing (англ.) СПб.: Издательский дом «Вильямс» (русск.), 2001. — С. 464. — ISBN 5-8459-0225-8 (русск.), 0-7357-1063-5 (англ.).

- Журнал "Хакер", MyDoom – самая дорогая вредоносная программа десятилетия. — 26.01.2011.

- W. Eddy. TCP SYN Flooding Attacks and Common Mitigations. — 2007.

- A. McLEAN, G. Gates, A. Tse. How the Cyberattack on Spamhaus Unfolded. — 2013.

- Журнал "Хакер", Миллионы сайтов ушли в офлайн из-за падения DNS-серверов GoDaddy. — 11.09.2012.

- S.Agarwal, T. Dawson, C. Tryfonas. DDoS Mitigation via Regional Cleaning Centers. — 2011.

- B. Schneier. Applied Cryptography. — John Wiley & Sons. — 1996. — С. 784. — ISBN 0-471-11709-9.

- H. Halpin. The philosophy of Anonymous. — 2013. — С. 28.

- Журнал "Хакер", DDoS-атака 65 Гбит/c через открытые DNS-резолверы. — 18.09.2012.

- Morris, R.T. A Weakness in the 4.2BSD Unix TCP/IP Software. — Computing Scienece Technical Report No.117. — AT&T Bell Laborotories, 1985.

- S. M. Bellovin. Security Problems in the TCP/IP protocol Suite. — Computer Communication Review, Vol. 19, No.2. — AT&T Bell Laborotories, 1989.

- R. W. Stevens. IP-spooling Demystified: Trust Realationship Exploitation. — Phrack Magazine, Vol.7, Issue 48. — Guild Production, 1996.

- R. W. Stevens. «Project Neptune». — Phrack Magazine, Vol.7, Issue 48. — Guild Production, 07.1996. = Наказание за DoS-атаку = Статья 272 УК РФ: Неправомерный доступ к компьютерной информации

Ссылки[править | править код]

- DoS-атака в каталоге ссылок Curlie (dmoz)

- Карта DDoS-атак в реальном времени